引用來源:asiaonecom

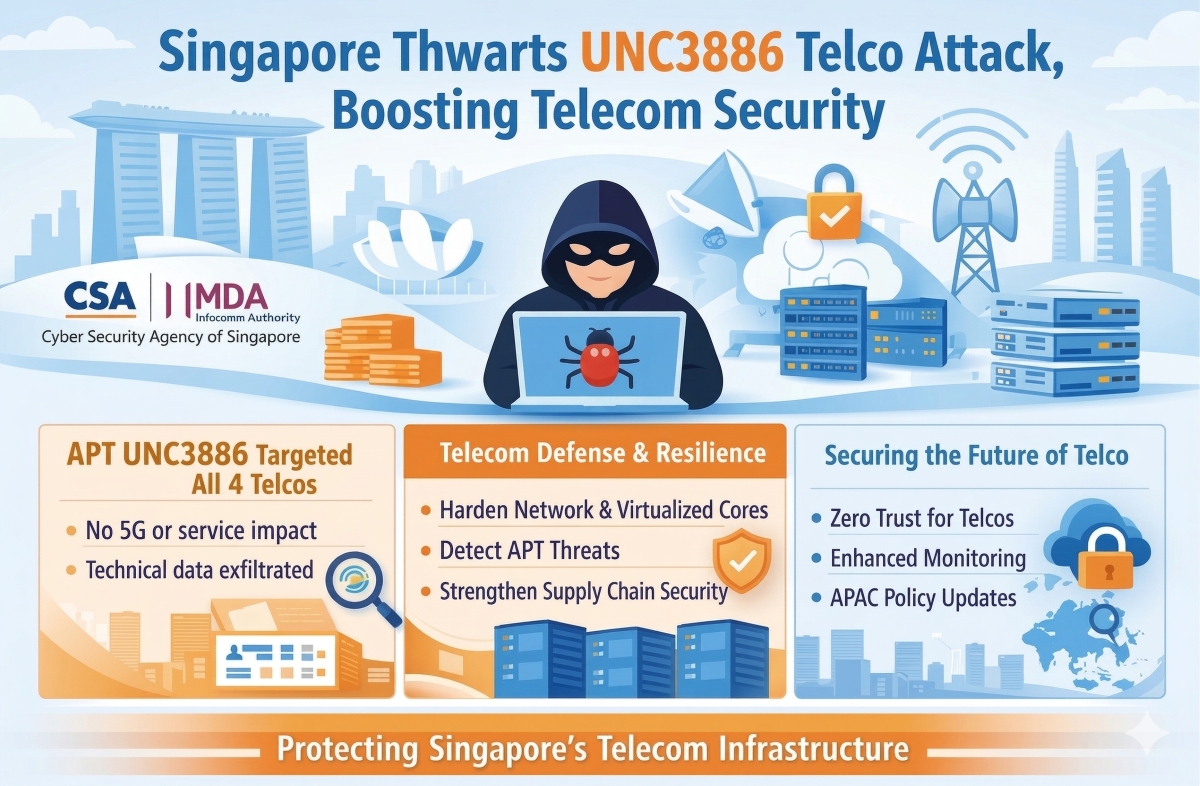

近日,新加坡網路安全局 (CSA) 揭露了一起震驚亞太資安圈的事件:新加坡四大電信營運商同時遭到網路間諜組織 UNC3886 的精準打擊。這群駭客展現了極高難度的攻擊手法:他們鎖定了邊界防火牆的 「零日漏洞」(Zero-Day Vulnerability) — 這是一種原廠尚未察覺、且沒有任何補丁可打的致命缺口。

駭客藉此強行植入惡意軟體,更令人心驚的是,他們在入侵後第一時間並非破壞,而是大規模竊取管理員的認證憑據 (Credentials)。這等同於拿到了進入電信機房的「萬能鑰匙」,讓駭客能如入無人之境般存取多個關鍵系統。雖然目前報告顯示僅有技術資料外洩,尚未造成大規模斷網,但這已為全球所有關鍵基礎設施管理者敲響了沉重的警鐘。