想像一下,如果你家大門的鎖頭剛換新,不到三天,維修廠商就通知你:「這款鎖頭發現了新的設計缺陷,必須再次加固。」更令人困擾的是,接下來兩週,類似的安全性通知接二連三傳來。聽起來很不可思議,但這正是許多企業 IT 團隊在 2 月下旬以來面臨的真實壓力。

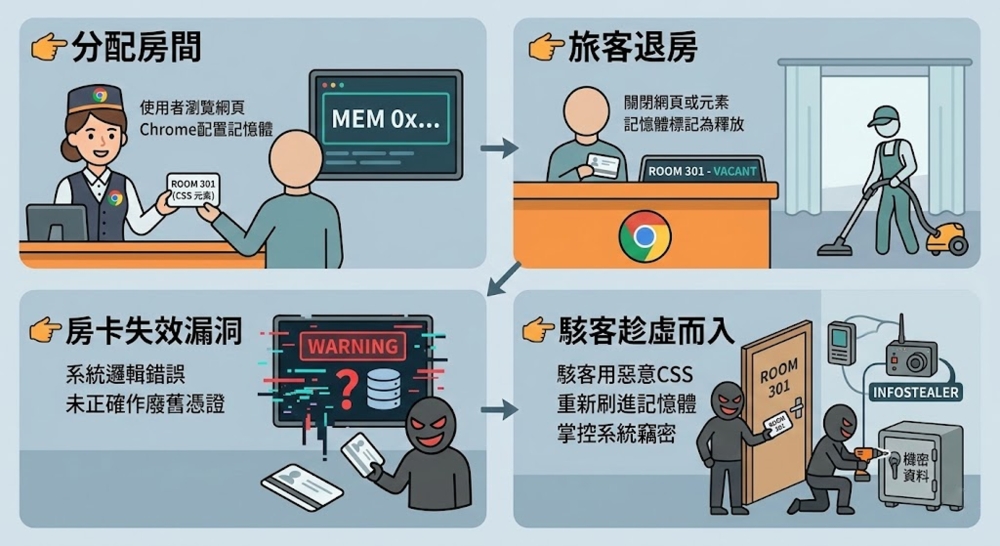

從 2 月 19 日 Chrome 爆出今年首個零日漏洞(案號:CVE-2026-2441)以來,Google 已經連續發布多波緊急更新,修補包含 CSS 處理、PDF 渲染及 V8 引擎在內的多項高風險缺陷。這類漏洞被稱為「零日漏洞」(Zero-Day),意即駭客在軟體公司修好它之前,就已經開始利用它來發動攻擊。

這波威脅最令人不安的地方在於,駭客學會了躲在我們每天上網最基礎、最日常的「CSS(網頁設計樣式)」之中,讓人防不勝防。