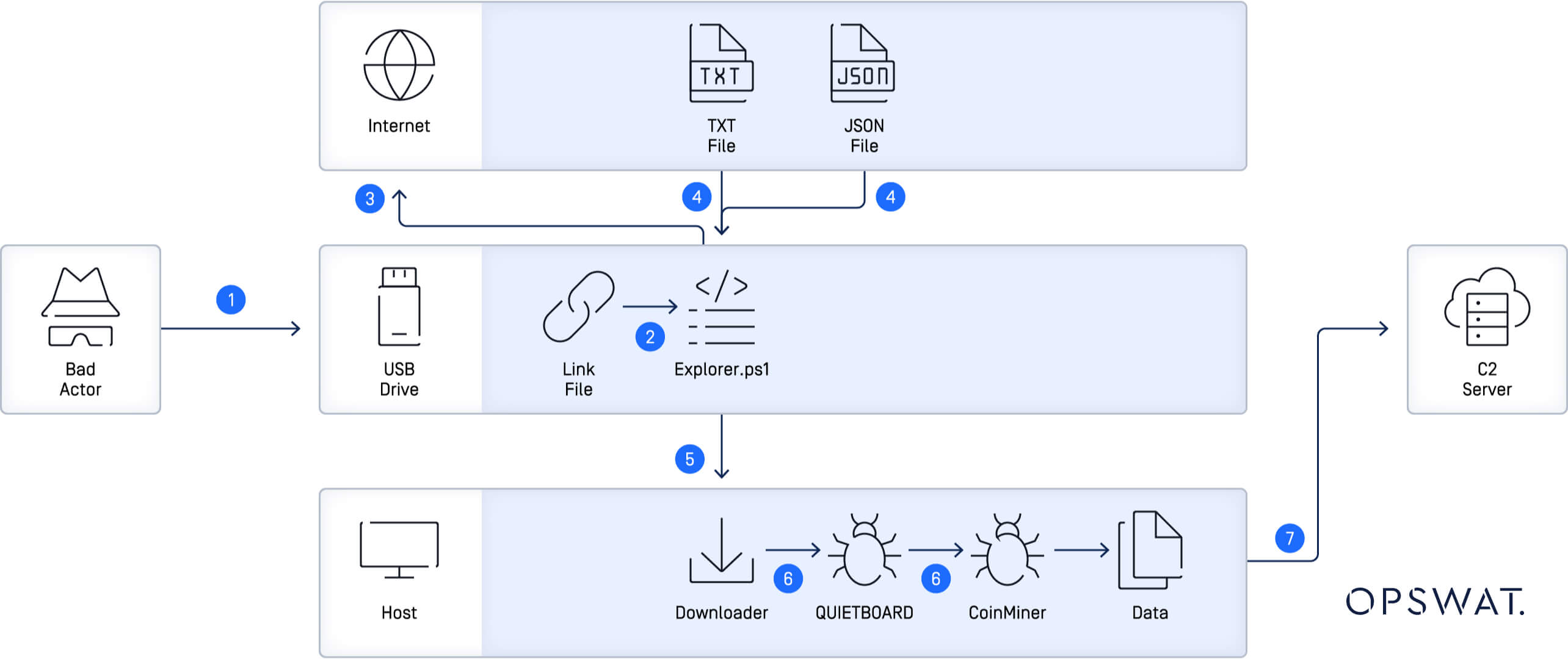

技術和便利往往齊頭並進,但這意味著像USB 驅動器可能成為網路犯罪分子的門戶。 《駭客新聞》最近的報導引起了人們對針對醫療保健、運輸、建築和物流等領域義大利企業的複雜攻擊的關注。據信,這些攻擊背後的罪魁禍首是UNC4990 ,這是一個出於經濟動機的威脅行為者組織,該組織磨練了其部署技能。 USB基於攻擊來竊取敏感資料。

攻擊

武器化USB 驅動器

據報道,對義大利企業的攻擊涉及使用武器化武器USB 驅動器,這種策略強調了端點設備的持續脆弱性。這些惡意的USB 驅動器涉嫌攜帶惡意軟體,能夠竊取關鍵和敏感資訊,包括信用卡和社會安全號碼。一旦插入設備,惡意軟體就可以在組織的網路中快速傳播,損害資料並可能造成重大的財務損失。

使用USB 這些攻擊的驅動力並不新鮮,但 UNC4990 操作的精確性和複雜性標誌著戰術的演變。透過使用USB UNC4990 以設備作為初始感染媒介,利用了端點保護中經常被忽視的安全漏洞。他們的作案手法包括使用託管在 GitHub 和 Vimeo 等合法平台上的編碼文字檔案來傳遞惡意負載,從而使檢測和緩解變得更具挑戰性。

UNC4990

老練的威脅行為者

UNC4990 至少自 2020 年以來一直活躍,主要針對義大利用戶。隨著時間的推移,他們改進了自己的方法,利用 QUIETBOARD 和 EMPTYSPACE 等先進後門來滲透並持續存在於目標網路中。該組織專注於醫療保健和交通運輸等行業,這些行業的中斷可能會產生廣泛的後果,這凸顯出全面的網路安全措施比以往任何時候都更加重要。

使用USB 設備作為感染媒介尤其令人擔憂,因為它繞過了許多傳統的安全措施。 UNC4990 能夠適應和利用日常工具,例如USB 驅動器作為武器說明了它們的複雜性和網路威脅不斷變化的性質。

緩解USB - 帶來的威脅MetaDefender 端點

保護免受USB - 帶來的威脅並不重要,而是必不可少的。 OPSWAT的MetaDefender Endpoint客戶端提供強大的防禦USB威脅,確保外圍設備上的惡意內容在危害組織系統之前被偵測到並消除。

MetaDefender 端點可以阻止傳統網路安全方法遺漏的威脅,透過掃描和清理提供全面的威脅預防USB 即時設備,在存取潛在有害文件之前阻止它們。

由 Deep CDRTM 等業界領先技術提供支持, Sandbox ,以及使用多達 30 個領先防毒引擎進行多重掃描以阻止已知和未知威脅,這種主動且多方面的方法在不可避免地使用外部設備的環境中至關重要。透過實施MetaDefender 透過端點,企業可以顯著降低成為 UNC4990 等攻擊受害者的風險。

防止未來的攻擊

最近的USB針對義大利企業的攻擊清楚地提醒人們端點層級存在的漏洞。隨著 UNC4990 等威脅行為者不斷完善其策略,對全面、主動的安全措施的需求變得越來越迫切。透過利用諸如OPSWAT的MetaDefender 端點,組織可以保護自己免受日益增長的威脅USB傳播惡意軟體並確保其關鍵資料保持安全。

MetaDefender 端點只是一部分OPSWAT更大的外圍媒體保護策略 - 立即與專家交談以進行免費演示,並發現對抗網路威脅的關鍵優勢。