在資安攻防的賽局中,最難防禦的往往不是技術最先進的病毒,而是最能引導使用者「配合」的手法。Clickfix(或稱偽造更新,Fake Update)便是一種典型的威脅模式,它不依賴傳統惡意程式碼的強硬破壞,而是透過高度擬真的社交工程與操作指引,讓員工在不經意間親手為駭客開啟系統大門。

這類威脅之所以棘手,在於它將攻擊行為隱藏在日常的網頁瀏覽與錯誤排除流程之中,讓傳統的偵測機制防不勝防。

在資安攻防的賽局中,最難防禦的往往不是技術最先進的病毒,而是最能引導使用者「配合」的手法。Clickfix(或稱偽造更新,Fake Update)便是一種典型的威脅模式,它不依賴傳統惡意程式碼的強硬破壞,而是透過高度擬真的社交工程與操作指引,讓員工在不經意間親手為駭客開啟系統大門。

這類威脅之所以棘手,在於它將攻擊行為隱藏在日常的網頁瀏覽與錯誤排除流程之中,讓傳統的偵測機制防不勝防。

Clickfix 的核心邏輯並非「攻破」電腦,而是「誘導」使用者執行特定動作。這類攻擊通常從一封夾帶連結的誘餌郵件或被植入腳本的網站開始,其技術特徵如下:

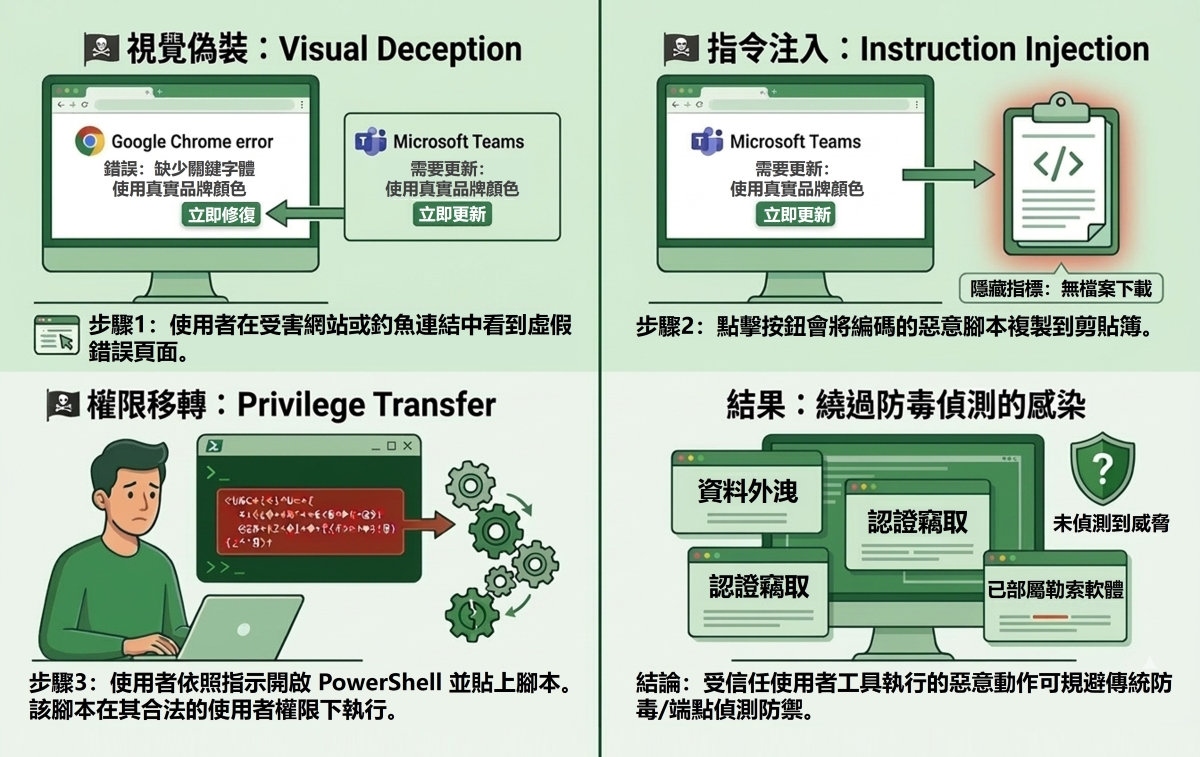

🏴☠️視覺偽裝:

使用者點擊連結後,網頁會呈現與知名瀏覽器或辦公軟體視覺風格一致的報錯視窗,宣稱「發生錯誤」或「需要更新」。

🏴☠️指令注入:

網頁引導使用者點擊按鈕,此動作並非下載檔案,而是將一段經過編碼(Obfuscated)的惡意指令自動複製到系統剪貼簿中。

🏴☠️權限移轉:

駭客指引使用者開啟系統工具(如 PowerShell)並貼上執行。由於這是由具備權限的使用者親手操作,傳統的特徵碼偵測往往會將其視為合法的管理指令,導致防線失靈。

這類手法讓企業 IT 陷入兩難:我們無法完全禁止員工操作系統工具,也難以預測下一個偽造視窗會以什麼樣貌出現。

動態變化的連結: 攻擊者頻繁更換超連結(Hyperlink)所指向的網域,並利用合法雲端服務存放腳本,使靜態黑名單過濾機制經常出現反應時間差。

應激心理利用: 當工作流程中斷(如視窗提示「無法開啟文件」),員工往往會處於急於修復的心理狀態,這正是社交工程最容易成功的時刻。

要有效防範這類威脅,防禦機制必須從「被動偵測」轉向「主動淨化內容」。

針對 Clickfix 這種以連結為跳板、以指令為手段的威脅,OPSWAT 提供了從郵件入口到內容解析的關鍵技術支援:

🔵Deep CDR:自動化連結去毒處置

OPSWAT 獨有的「深層內容淨化與重組(Deep CDR)」技術,能對電子郵件進行毫秒級的解析。它不只是掃描病毒,更能針對郵件內容中的所有超連結(Hyperlink)進行處置。企業可以設定政策,將連結轉換為純文字或直接移除,確保誘導訊息在抵達員工收件匣前,就已經失去了跳轉到惡意網頁的功能。

🔵Email Gateway Security (EGS):精確的存取過濾

透過 OPSWAT EGS,IT 團隊可以建立嚴謹的郵件過濾邏輯。針對特定的 Domain 或來源 IP 建立 Block/Whitelist,並搭配內容掃描機制,在郵件進入企業內網的第一關就攔截具備風險特徵的釣魚誘餌。

🔵Threat Intelligence:多重情資連動預警

結合全球多種防毒引擎與即時威脅情資(Threat Intelligence),OPSWAT MetaDefender 能針對郵件中的域名進行聲譽評級。即使是變動頻繁的網域,也能透過多重比對偵測出異常行為,達到即時的警示作用。

身為 OPSWAT 在台灣的專業代理商,橙鋐科技致力於引進頂尖的內容安全技術,協助企業在不犧牲員工生產力的前提下,建立起防禦社交工程的堅實防線。

面對不斷演進的非典型威脅,正確的技術選擇能讓 IT 團隊從疲於奔命的「災後補救」中解脫。如果您想了解 OPSWAT 如何具體解決您企業內的郵件安全疑慮,或需要針對相關技術進行展示,歡迎隨時與我們聯繫。

非常歡迎您光臨「橙鋐科技網站」(以下簡稱本網站),為了讓您能夠安心使用本網站的各項服務與資訊,特此向您說明本網站的隱私權保護政策,以保障您的權益,請您詳閱下列內容:

一、隱私權保護政策的適用範圍

隱私權保護政策內容,包括本網站如何處理在您使用網站服務時收集到的個人識別資料。隱私權保護政策不適用於本網站以外的相關連結網站,也不適用於非本網站所委託或參與管理的人員。

二、個人資料的蒐集、處理及利用方式

三、資料之保護

四、網站對外的相關連結

本網站的網頁提供其他網站的網路連結,您也可經由本網站所提供的連結,點選進入其他網站。但該連結網站不適用本網站的隱私權保護政策,您必須參考該連結網站中的隱私權保護政策。

五、與第三人共用個人資料之政策

本網站絕不會提供、交換、出租或出售任何您的個人資料給其他個人、團體、私人企業或公務機關,但有法律依據或合約義務者,不在此限。前項但書之情形包括不限於:

六、Cookie之使用

為了提供您最佳的服務,本網站會在您的電腦中放置並取用我們的Cookie,若您不願接受Cookie的寫入,您可在您使用的瀏覽器功能項中設定隱私權等級為高,即可拒絕Cookie的寫入,但可能會導至網站某些功能無法正常執行 。

七、隱私權保護政策之修正

本網站隱私權保護政策將因應需求隨時進行修正,修正後的條款將刊登於網站上。