技術核心解析:OPSWAT Emulation 模擬分析與 Inline 防禦優勢

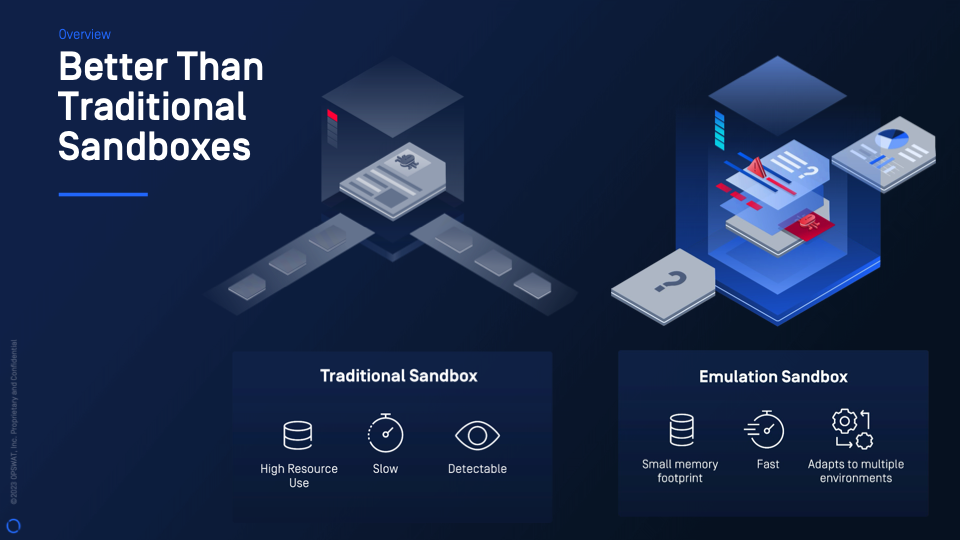

與市場上大多數定位為「事後分析」或「離線隔離檢測」的輔助型沙箱不同,OPSWAT MetaDefender Sandbox 是為了 Inline(串聯)即時防禦而生。在講求速度與安全平衡的現代企業環境中,它不再是拖慢流程的瓶頸,而是確保每一份進入企業內部的檔案都具備「本質安全」的過濾器。

其核心競爭力可歸納為以下四大技術優勢:

🔵極速模擬(High-Speed Emulation): 傳統沙箱啟動虛擬機(VM)通常需要 3 至 5 分鐘,這對即時傳輸而言緩不濟急。OPSWAT 採用的模擬技術能以毫秒級的速度解析檔案意圖,讓安全掃描與業務流程同步進行,實現真正的 Inline 處理。

🔵抗偵測與反規避(Anti-Evasion Capabilities): 現代惡意軟體常內建「沙箱偵測」功能(例如檢查有無特定虛擬機驅動程式),由於 MetaDefender Emulation 技術並非運行在完整的作業系統上,攻擊者常用的「沙箱偵測」手段(如偵測特定驅動或虛擬化特徵)在模擬環境中會失效,從而迫使其露出馬腳。

🔵精準的 DLL 行為剖析: 針對如 SolarWinds 類型的 DLL 側載攻擊,系統能精確模擬動態連結庫的加載行為,即使惡意代碼隱藏在合法的 API 調用中,也能透過指令級追蹤 (Instruction-level Tracing) 予以攔截。

🔵99.9% 風險探測與 90% 零日防護: 結合全球領先的威脅情報與獨家沙箱技術,OPSWAT 不僅能防禦已知威脅,更能針對尚未發布特徵碼的 Zero-day 攻擊進行預判,將風險降至最低。

透過這種多層次的掃描架構,MetaDefender Sandbox 成功將資安防禦從「被動告警」提升為「主動阻斷」。不論威脅是透過網頁下載、電子郵件夾帶,甚至是研發環境中極其細微的第三方元件更新,都能在觸達終端之前被徹底洗滌與驗證。

延伸閱讀:全球資安解決方案支出超過3000億美元?美國知名雲端公司利用MetaDefender Sandbox擴充威脅偵測能力