在資安威脅與數位治理並存的今天,GCB資安(Government

Configuration Baseline, GCB)已是政府機關與關鍵基礎設施的共同語言。它以統一、可靠的安全組態要求,將密碼強度、帳號管理、更新頻率、防火牆與通訊協定等製成基準,降低因設定鬆散而被入侵的風險。

GCB資安 由國家資通安全研究院(NICS)負責制定與維運,依國內實務環境調整,協助各機關落實安全組態,是推動資安合規的基礎核心。

在資安威脅與數位治理並存的今天,GCB資安(Government

Configuration Baseline, GCB)已是政府機關與關鍵基礎設施的共同語言。它以統一、可靠的安全組態要求,將密碼強度、帳號管理、更新頻率、防火牆與通訊協定等製成基準,降低因設定鬆散而被入侵的風險。

GCB資安 由國家資通安全研究院(NICS)負責制定與維運,依國內實務環境調整,協助各機關落實安全組態,是推動資安合規的基礎核心。

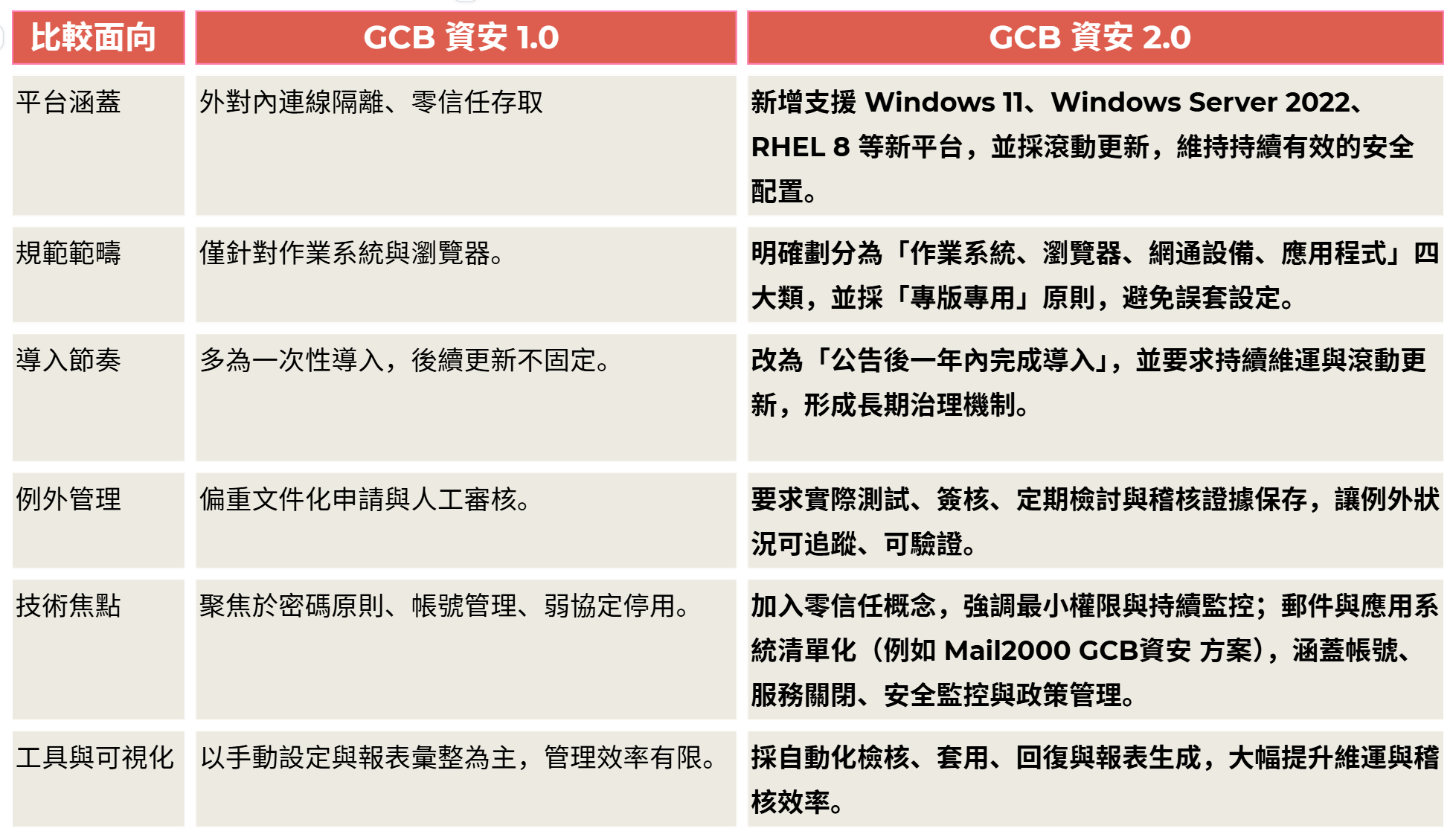

早期的 GCB資安(可稱為 1.0 版本)主要聚焦於 Windows 10、Server 2016/2019 與傳統瀏覽器的安全設定,導入方式偏向靜態套用與定期盤點。

而新一代的 GCB資安 2.0 則大幅升級:不僅納入 Windows 11、Server 2022、RHEL 8 等新平台,更強調例外管理、稽核證據化、零信任精神與滾動維運。國家資安研究院也持續釋出新版與預告版文件,反映政府單位與民間機構對資安治理的持續需求。

1.四大類規範全面落地:涵蓋作業系統、瀏覽器、網通設備、應用程式,並依版本選用正確範本。

2.導入時程明確:A/B 級機關於核定或等級變更後一年內完成導入,新增項目同樣一年內到位。

3.測試優先:2.0 強調「先測試、後上線」,避免業務服務中斷。

4.例外管理制度化:每項例外需有簽核、風險說明與到期檢討紀錄,提升稽核透明度。

5.清除弱組態與弱協定:停用過時的通訊協定(如 SSLv2)、預設帳號、弱密碼。

6.文件與平台滾動更新:官方文件定期更新、公開徵詢,確保組態與最新技術同步。

7.郵件與應用系統安全化:針對應用層(如 Mail2000、網站平台)定義明確安全設定。

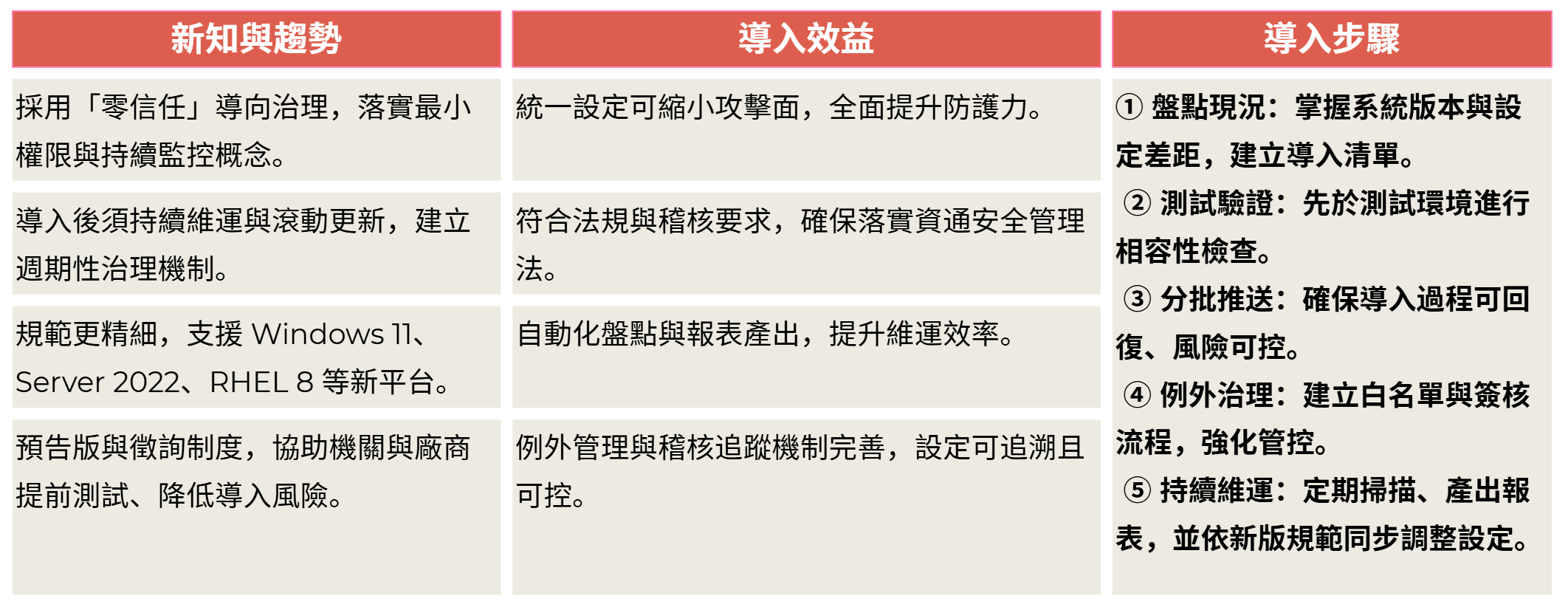

新版 GCB資安 不僅是技術升級,更是一套結合「趨勢方向」、「導入效益」與「落地步驟」的完整資安治理體系。

以下表格整理三大核心重點,協助各機關與企業快速掌握實務精華。

在眾多檢測與導入工具中,e-SOFT 的 GCB/FCB 檢核系統是目前台灣市場上相當成熟的選擇。以下整理重點方案特色:

✅ 雙模式支援: Agent 與 Agentless 架構,大規模網域環境或單機部署都能適用。

✅ 完整流程管理:內建「盤點、套用、備份、還原」功能,確保失誤回復能力。

✅ 跨平台支援:不僅支援 Windows,亦涵蓋 Linux、瀏覽器及網通設備檢核需求。

✅ 群組化與白名單機制:針對不同單位、角色設定群組化規則,彈性處理需求。

✅ 報表與稽核強化:快速生成合規報告,協助內外部稽核與管理層追蹤。

e-SOFT 方案不僅符合政府機關需求,也適合金融、關鍵基礎設施等高資安要求產業。

延伸閱讀:

一站式零信任典範!「強化連線驗證與存取控管」e-SOFT滿足資安人員痛點

新版 GCB資安 不只是設定標準,而是一套可持續的治理體系。

透過「盤點、測試、導入、例外管理、維運」的循環流程,機關與企業能在符合法規的同時,提升整體防護力與營運穩定度。

對任何追求資安合規與防護升級的組織而言,導入 GCB資安 2.0 是邁向資安成熟度的重要一步。

非常歡迎您光臨「橙鋐科技網站」(以下簡稱本網站),為了讓您能夠安心使用本網站的各項服務與資訊,特此向您說明本網站的隱私權保護政策,以保障您的權益,請您詳閱下列內容:

一、隱私權保護政策的適用範圍

隱私權保護政策內容,包括本網站如何處理在您使用網站服務時收集到的個人識別資料。隱私權保護政策不適用於本網站以外的相關連結網站,也不適用於非本網站所委託或參與管理的人員。

二、個人資料的蒐集、處理及利用方式

三、資料之保護

四、網站對外的相關連結

本網站的網頁提供其他網站的網路連結,您也可經由本網站所提供的連結,點選進入其他網站。但該連結網站不適用本網站的隱私權保護政策,您必須參考該連結網站中的隱私權保護政策。

五、與第三人共用個人資料之政策

本網站絕不會提供、交換、出租或出售任何您的個人資料給其他個人、團體、私人企業或公務機關,但有法律依據或合約義務者,不在此限。前項但書之情形包括不限於:

六、Cookie之使用

為了提供您最佳的服務,本網站會在您的電腦中放置並取用我們的Cookie,若您不願接受Cookie的寫入,您可在您使用的瀏覽器功能項中設定隱私權等級為高,即可拒絕Cookie的寫入,但可能會導至網站某些功能無法正常執行 。

七、隱私權保護政策之修正

本網站隱私權保護政策將因應需求隨時進行修正,修正後的條款將刊登於網站上。