資訊竊取是現今最流行的惡意攻擊類型之一。這種類型的威脅主要集中於儲存在受害者設備中的個人資訊,例如:

- 儲存的對話和 cookie

- 已儲存的密碼

- 加密貨幣錢包

- 信用卡

- 配置的文件類型(圖片、文件等)

- FTP 連線

- 可直接傳遞訊息的應用程式(Telegram、WhatsApp 等)

- 操作系統資訊

- 設備憑證

- 地理位置

- 截圖

鑑於資訊竊取自 2020 年以來呈大幅增長趨勢,不斷推出新的威脅參與者和產品,同時添加創新和被改善的功能,例如將資訊竊取用作加載程式或遠程訪問工具 (RAT),提高密碼的可靠性支持 2FA、與 C2 未被偵測到的通訊等。

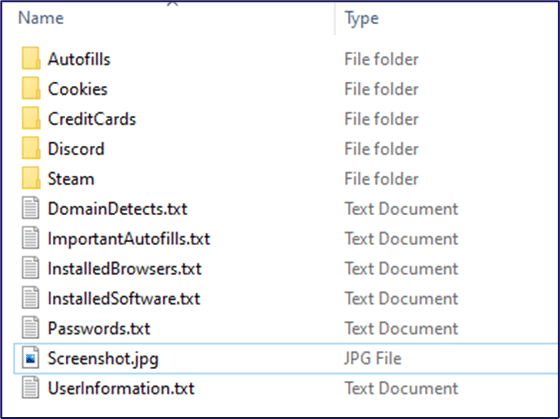

從已受資訊竊取軟體感染的設備中,惡意收集資訊的範例

從已受資訊竊取軟體感染的設備中,惡意收集資訊的範例

資訊竊取軟體開發者的商業模式

大多數資訊竊取軟體的商業模式是惡意軟體即服務 (MaaS),其中包括 C2 基礎設施、Web 面板或專用 Telegram 頻道,以及加密器,這是一種提供打包和打包方法的軟體加密竊取檔案,以逃避 Windows Defender 等基本保護層。

市面流行的資訊竊取軟體價格落在 100 美元到 300 美元之間,使用加密貨幣支付。

這種性質的威脅軟體非常受歡迎,因為即使是中級或業餘威脅參與者也可以購買產品,但需要支付額外的交付成本,並且可以成功管理自己的惡意攻擊活動。

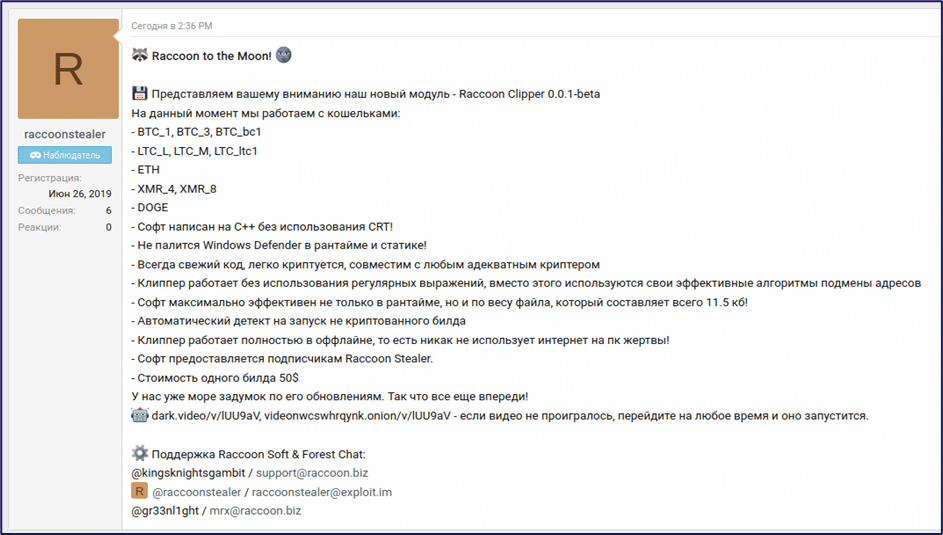

Raccoon Info Stealer 的廣告——宣傳其功能和購買方式

Raccoon Info Stealer 的廣告——宣傳其功能和購買方式

資訊竊取攻擊工具近年越來越受歡迎,僅在 2021 年就有近 60 億個憑證洩露,它們無疑已成為大多數組織的重大危脅風險。只有獲得對洩露數據的即時可見性,組織才能在早期階段緩解和補救賬戶接管和違規行為,避免欺詐和其他惡意攻擊。

Cyberint 能利用獨有的資料庫來源中自動發現洩露的憑證,讓網路安全團隊能夠有效地偵測員工和客戶的洩露憑證,防止帳戶被接管,並保護他們的品牌。

全文資料:Cyberint Blog